WordPress ist seit mehr als einem Jahrzehnt eines der führenden Content-Management-Systeme (CMS). Viele der größten Blogs des Internets sowie viele kleine, individuelle Websites laufen auf dem WordPress-Framework für die Veröffentlichung von Text-, Bild- und Videoinhalten im World Wide Web.

Eine WordPress-Website hat sowohl eine Front-End- als auch eine Back-End-Schnittstelle. Das Front-End bietet die Ansicht, die externe Besucher sehen, wenn sie die Webseite laden. Auf das Back-End können Site-Administratoren und Mitwirkende zugreifen, die für das Entwerfen, Gestalten und Veröffentlichen von Inhalten verantwortlich sind.

Wie jedes andere internetbasierte System ist WordPress ein Ziel von Hacking-Versuchen und anderen Formen der Cyberkriminalität. Was sinnvoll ist, wenn man bedenkt, dass jetzt mehr als 32% des Internets läuft auf WordPress. In diesem Artikel werden wir einige der häufigsten WordPress-Angriffe auf die Software durchgehen und dann Vorschläge machen, wie Sie sich dagegen wehren und Ihre Website sicher halten können.

Methoden gängiger WordPress-Angriffe

Schauen wir uns zunächst die häufigsten Angriffe an, denen WordPress-Site-Besitzer ausgesetzt sein könnten.

1. SQL-Injektion

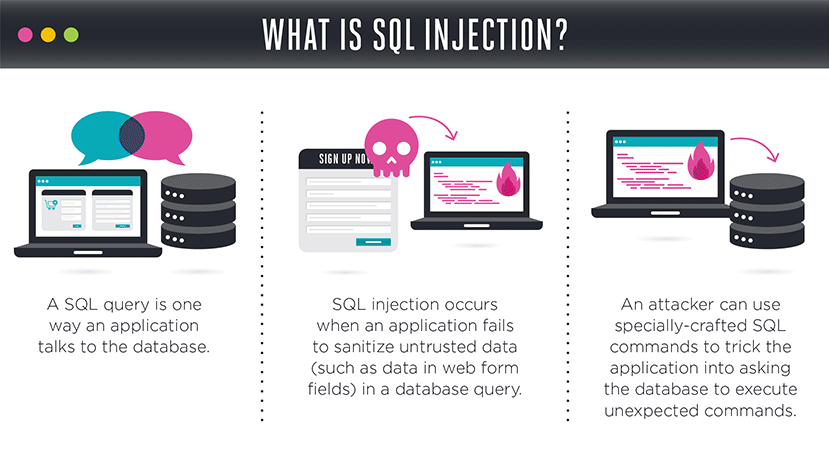

Die WordPress CMS-Plattform basiert auf einer Datenbankschicht, die Metadateninformationen sowie andere administrative Informationen speichert. Eine typische SQL-basierte WordPress-Datenbank enthält beispielsweise Benutzerinformationen, Inhaltsinformationen und Site-Konfigurationsdaten.

Wenn ein Hacker einen SQL-Injection-Angriff durchführt, verwendet er einen Anfrageparameter, entweder über ein Eingabefeld oder eine URL, um einen angepassten Datenbankbefehl auszuführen. Eine „SELECT“-Abfrage ermöglicht es dem Hacker, zusätzliche Informationen aus der Datenbank anzuzeigen, während eine „UPDATE“-Abfrage es ihnen ermöglicht, Daten tatsächlich zu ändern.

Im Jahr 2011 fiel ein Netzwerksicherheitsunternehmen namens Barracuda Networks einem SQL-Injection-Angriff. Die Hacker führten eine Reihe von Befehlen über die gesamte Barracuda-Website aus und fanden schließlich eine anfällige Seite, die als Portal zur primären Datenbank des Unternehmens verwendet werden konnte.

2. Cross-Site-Scripting

Ein Cross-Site-Scripting-Angriff, auch als XSS bekannt, ähnelt der SQL-Injection und zielt auf die JavaScript-Elemente auf einer Webseite statt auf die Datenbank hinter der Anwendung ab. Ein erfolgreicher Angriff kann dazu führen, dass die privaten Informationen eines externen Besuchers kompromittiert werden.

Bei einem XSS-Angriff fügt der Hacker über ein Kommentarfeld oder eine andere Texteingabe JavaScript-Code zu einer Website hinzu, und dann wird dieses bösartige Skript ausgeführt, wenn andere Benutzer die Seite besuchen. Das betrügerische JavaScript leitet Benutzer in der Regel auf eine betrügerische Website um, die versucht, ihr Passwort oder andere identifizierende Daten zu stehlen.

Selbst beliebte Websites wie eBay können Ziel von XSS-Angriffen sein. In der Vergangenheit haben Hacker erfolgreich hinzugefügt Schadcode auf Produktseiten und überzeugte Kunden, sich auf einer gefälschten Webseite anzumelden.

3. Befehlsinjektion

Plattformen wie WordPress arbeiten auf drei primären Ebenen: dem Webserver, dem Anwendungsserver und dem Datenbankserver. Aber jeder dieser Server läuft auf Hardware mit einem bestimmten Betriebssystem, wie Microsoft Windows oder Open-Source-Linux, und das stellt einen separaten potenziellen Schwachstellenbereich dar.

Bei einem Command-Injection-Angriff gibt ein Hacker bösartige Informationen in ein Textfeld oder eine URL ein, ähnlich wie bei einer SQL-Injection. Der Unterschied besteht darin, dass der Code einen Befehl enthält, den nur Betriebssysteme erkennen, z. B. den Befehl „ls“. Bei Ausführung wird eine Liste aller Dateien und Verzeichnisse auf dem Hostserver angezeigt.

Bestimmte mit dem Internet verbundene Kameras haben sich als besonders anfällig für Command Injection-Angriffe erwiesen. Ihre Firmware kann die Systemkonfiguration externen Benutzern fälschlicherweise offenlegen, wenn ein Rogue-Befehl ausgegeben wird.

4. Dateieinbindung

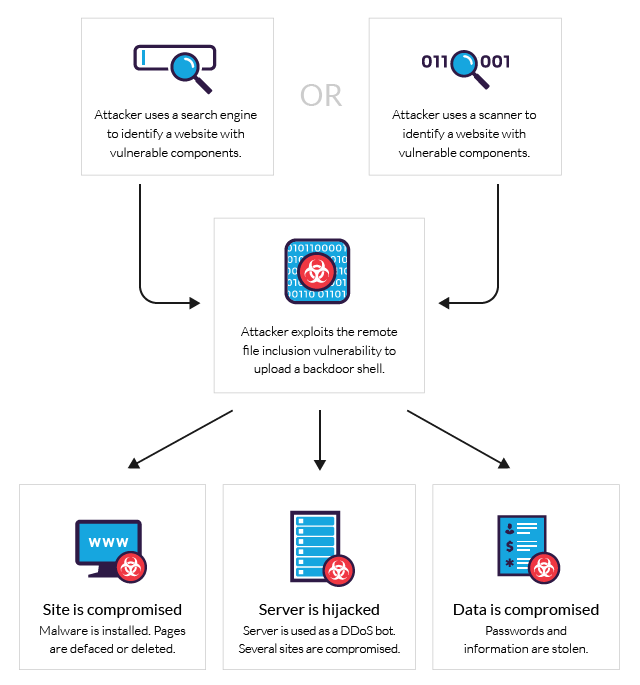

Gängige Webcodierungssprachen wie PHP und Java ermöglichen es Programmierern, innerhalb ihres Codes auf externe Dateien und Skripte zu verweisen. Der Befehl „include“ ist der generische Name für diese Art von Aktivität.

In bestimmten Situationen kann ein Hacker die URL einer Website manipulieren, um den Abschnitt „include“ des Codes zu kompromittieren und Zugriff auf andere Teile des Anwendungsservers zu erhalten. Bestimmte Plug-Ins für die WordPress-Plattform haben sich als anfällig für Angriffe auf Dateieinbindungen erwiesen. Bei solchen Hacks kann der Eindringling auf alle Daten auf dem primären Anwendungsserver zugreifen.

Tipps zum Schutz

Jetzt, da Sie wissen, worauf Sie achten müssen, finden Sie hier ein paar einfache Möglichkeiten, Ihre WordPress-Sicherheit zu stärken. Offensichtlich gibt es viel mehr Möglichkeiten, Ihre Website zu sichern, als unten erwähnt, aber dies sind relativ einfache Methoden, mit denen Sie bei vereitelten Hackern beeindruckende Renditen erzielen können.

1. Verwenden Sie einen sicheren Host und eine sichere Firewall

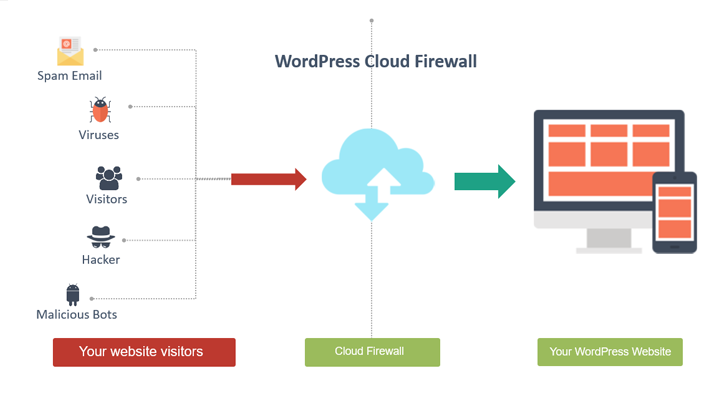

Die WordPress-Plattform kann entweder von einem lokalen Server ausgeführt oder über eine Cloud-Hosting-Umgebung verwaltet werden. Aus Gründen der Aufrechterhaltung eines sicheren Systems wird die gehostete Option bevorzugt. Die besten WordPress-Hosts auf dem Markt bieten SSL-Verschlüsselung und andere Formen des Sicherheitsschutzes.

Bei der Konfiguration einer gehosteten WordPress-Umgebung ist es wichtig, eine interne Firewall zu aktivieren, die Verbindungen zwischen Ihrem Anwendungsserver und anderen Netzwerkschichten schützt. Eine Firewall prüft die Gültigkeit aller Anfragen zwischen den Schichten, um sicherzustellen, dass nur legitime Anfragen verarbeitet werden dürfen.

2. Halten Sie Themen und Plugins aktualisiert

Die WordPress-Community ist voll von Drittentwicklern, die ständig an neuen Themen und Plugins arbeiten, um die Leistungsfähigkeit der CMS-Plattform zu nutzen. Diese Add-Ons können entweder kostenlos oder kostenpflichtig sein. Plugins und Themes sollten immer direkt von der WordPress.org-Website heruntergeladen werden.

Externe Plug-Ins und Designs können riskant sein, da sie Code enthalten, der auf Ihrem Anwendungsserver ausgeführt wird. Vertrauen Sie nur Add-Ons, die von einer seriösen Quelle und einem Entwickler stammen. Darüber hinaus sollten Sie Plugins und Themes regelmäßig aktualisieren, da Entwickler Sicherheitsverbesserungen veröffentlichen werden.

Innerhalb des WordPress-Admin-Konsole, die Registerkarte „Updates“ befindet sich ganz oben in der Menüliste „Dashboard“.

3. Installieren Sie einen Virenscanner und ein VPN

Wenn Sie WordPress in einer lokalen Umgebung ausführen oder über Ihren Hosting-Provider vollen Serverzugriff haben, müssen Sie sicherstellen, dass ein robuster Virenscanner auf Ihrem Betriebssystem läuft. Kostenlose Tools zum Scannen Ihrer WordPress-Site wie Virus Total überprüfen alle Ressourcen, um nach Schwachstellen zu suchen.

Wenn Sie sich von einem entfernten Standort aus mit Ihrer WordPress-Umgebung verbinden, sollten Sie immer einen VPN-Client (Virtual Private Network) verwenden, der sicherstellt, dass die gesamte Datenkommunikation zwischen Ihrem lokalen Computer und dem Server vollständig verschlüsselt ist.

4. Sperrung gegen Brute-Force-Angriffe

Einer der beliebtesten und häufigsten WordPress-Angriffe sind sogenannte Brute-Force-Angriffe. Dies ist nichts anderes als ein automatisiertes Programm, das ein Hacker an der „Haustür“ auslöst. Es sitzt da und probiert Tausende von verschiedenen Passwortkombinationen aus und stolpert oft genug über die richtige, um es zu lohnen.

Die gute Nachricht ist, dass es eine einfache Möglichkeit gibt, Brute Force zu vereiteln. Die schlechte Nachricht ist, dass zu viele Websitebesitzer das Update nicht anwenden. Sehen Sie sich die All-in-One-WP-Sicherheit und -Firewall an. Es ist kostenlos und ermöglicht es Ihnen, ein festes Limit für Anmeldeversuche festzulegen. Zum Beispiel sperrt das Plugin nach drei Versuchen die Site für einen voreingestellten Zeitraum gegen weitere Anmeldungen über diese IP-Adresse. Sie erhalten außerdem eine E-Mail-Benachrichtigung, dass die Sperrfunktion ausgelöst wurde.

5. Zwei-Faktor-Authentifizierung

Diese raffinierte Methode zur Sicherung Ihrer Website basiert auf der Tatsache, dass Hacker wahrscheinlich nicht in der Lage sind, die Kontrolle über zwei Ihrer Geräte gleichzeitig zu übernehmen. Zum Beispiel ein Computer UND ein Mobiltelefon. Die Zwei-Faktor-Authentifizierung (2FA) macht die Anmeldung bei Ihrer Website-Website zu einem zweistufigen Prozess. Sie loggen sich wie gewohnt ein, werden dann aber aufgefordert, einen zusätzlichen Code einzugeben, der an Ihr Telefon gesendet wird.

Clever, oder? Dieser eine zusätzliche Schritt erhöht die Sicherheit Ihrer Site exponentiell, indem er die Anmeldung in verschiedene Schritte aufteilt. Überprüfen Sie dies Liste der kostenlosen Plugins das hilft Ihnen bei der Einrichtung von 2FA. Die Hacker, die daran dachten, Ihre Website durcheinander zu bringen, ändern wahrscheinlich bereits ihre Meinung.

Abschluss

Es gibt zwar keine 100% sichere Website, aber es gibt viele Schritte, die Sie unternehmen können, um Ihre Website zu schützen. Eine gute Firewall zu verwenden, Ihre Themes und Plugins auf dem neuesten Stand zu halten und regelmäßig einen Virenscan durchzuführen, kann einen großen Unterschied machen.

Es könnte hilfreich sein, sich die Website-Sicherheit als einen ewigen iterativen Prozess vorzustellen. Es sollte nie einen Punkt geben, an dem Sie einen Schritt zurücktreten und denken, dass es „vollständig“ ist, denn das Spiel zwischen Hackern und Website-Verteidigern wird nie aufhören, und selbst offiziell sanktionierte Online-Spieler kommen in die Online-Überwachung Unternehmen . Nur wenn Sie sich über die neuesten Bedrohungen und deren Abwehr auf dem Laufenden halten, können Sie die Cybersicherheit und den Online-Datenschutz gewährleisten.

Es ist schade, dass die Welt so sein muss, aber akzeptiere es und ziehe weiter. Wenn Sie dies noch nie zuvor getan haben, ist jetzt ein guter Zeitpunkt, einige angesehene Nachrichtenseiten zur Cybersicherheit zu suchen. Entweder abonnieren Sie ihren Newsletter oder besuchen Sie zumindest regelmäßig. Beginnen Sie mit einer Google-Suche (oder einer Suchmaschine Ihrer Wahl) nach „Cybersecurity-Nachrichten“.

Haben Sie eine Frage oder möchten Sie weitere Tipps hinzufügen? Hinterlasse einen Kommentar und lass es uns wissen.