Standardmäßig macht WordPress bestimmte Verzeichnisse beschreibbar, sodass Sie und andere autorisierte Benutzer Ihrer Website problemlos Themen, Plugins, Bilder und Videos auf Ihre Website hochladen können.

Diese Funktion kann jedoch missbraucht werden, wenn sie in die falsche Hand gerät, beispielsweise durch Hacker, die sie verwenden können, um Dateien mit Hintertürzugriff oder Malware auf Ihre Website hochzuladen.

Diese bösartigen Dateien werden oft als Kerndateien von WordPress getarnt. Sie sind größtenteils in PHP geschrieben und können im Hintergrund ausgeführt werden, um vollen Zugriff auf jeden Aspekt Ihrer Website zu erhalten.

Klingt beängstigend, oder?

Keine Sorge, dafür gibt es eine einfache Lösung. Grundsätzlich würden Sie die PHP-Ausführung einfach in bestimmten Verzeichnissen deaktivieren, in denen Sie sie nicht benötigen. Dadurch werden keine PHP-Dateien in diesen Verzeichnissen ausgeführt.

In diesem Artikel zeigen wir Ihnen, wie Sie die PHP-Ausführung in WordPress mithilfe der .htaccess-Datei deaktivieren.

Deaktivieren der PHP-Ausführung in bestimmten WordPress-Verzeichnissen mithilfe der .htaccess-Datei

Die meisten WordPress-Sites haben eine .htaccess-Datei im Stammordner. Dies ist eine leistungsstarke Konfigurationsdatei, die verwendet wird, um den Admin-Bereich mit einem Passwort zu schützen, das Durchsuchen von Verzeichnissen zu deaktivieren, eine SEO-freundliche URL-Struktur zu generieren und mehr.

Standardmäßig befindet sich die .htaccess-Datei im Stammordner Ihrer WordPress-Website, Sie können sie jedoch auch in Ihren inneren WordPress-Verzeichnissen erstellen und verwenden.

Um Ihre Website vor Backdoor-Zugriffsdateien zu schützen, müssen Sie eine .htaccess-Datei erstellen und in die Verzeichnisse /wp-includes/ und /wp-content/uploads/ Ihrer Site hochladen.

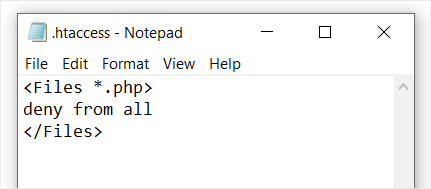

Erstellen Sie einfach eine leere Datei auf Ihrem Computer, indem Sie einen Texteditor wie Notepad (TextEdit auf dem Mac) verwenden. Speichern Sie die Datei als .htaccess und fügen Sie den folgenden Code darin ein.

<Files *.php> deny from all </Files>

Speichern Sie nun die Datei auf Ihrem Computer.

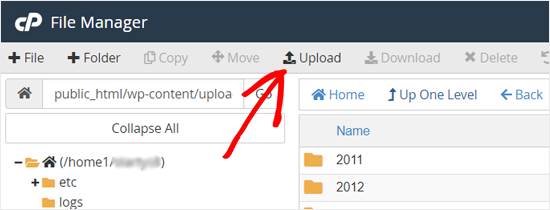

Als nächstes müssen Sie diese Datei in die Ordner /wp-includes/ und /wp-content/uploads/ auf Ihrem WordPress-Hosting-Server hochladen.

Sie können es mit einem FTP-Client oder über die Dateimanager-App im cPanel-Dashboard Ihres Hosting-Kontos hochladen.

Sobald die .htaccess-Datei mit dem obigen Code hinzugefügt wurde, wird jede PHP-Datei in diesen Verzeichnissen ausgeführt.

Die Verwendung dieses .htaccess-Tricks hilft Ihnen, Ihre WordPress-Sicherheit zu stärken, aber es ist kein FIX für eine bereits gehackte WordPress-Site.

Hintertüren sind geschickt getarnt und können bereits sichtbar versteckt werden.

Wenn Sie auf Ihrer Website nach möglichen Hintertüren suchen möchten, müssen Sie Sucuri auf Ihrer Website aktivieren.

![]()

Sucuri ist das beste WordPress-Sicherheits-Plugin auf dem Markt. Es scannt Ihre Website auf mögliche Bedrohungen, verdächtigen Code, Malware und Schwachstellen.

Es blockiert auch effektiv die meisten Hacking-Versuche, um Ihre Website zu erreichen, indem eine Firewall zwischen Ihrer Website und verdächtigem Datenverkehr hinzugefügt wird.

Am wichtigsten ist, dass Ihre WordPress-Site, wenn sie gehackt wird, sie für Sie aufräumt. Um mehr zu erfahren, können Sie unseren Sucuri-Test lesen, da wir ihren Service seit Jahren nutzen.

Wir hoffen, dieser Artikel hat Ihnen geholfen zu erfahren, wie Sie die PHP-Ausführung in bestimmten WordPress-Verzeichnissen deaktivieren können, um die Sicherheit Ihrer Website zu erhöhen. Wenn Sie nach einem vollständigen Leitfaden suchen, sehen Sie sich unseren ultimativen WordPress-Sicherheitsleitfaden an.